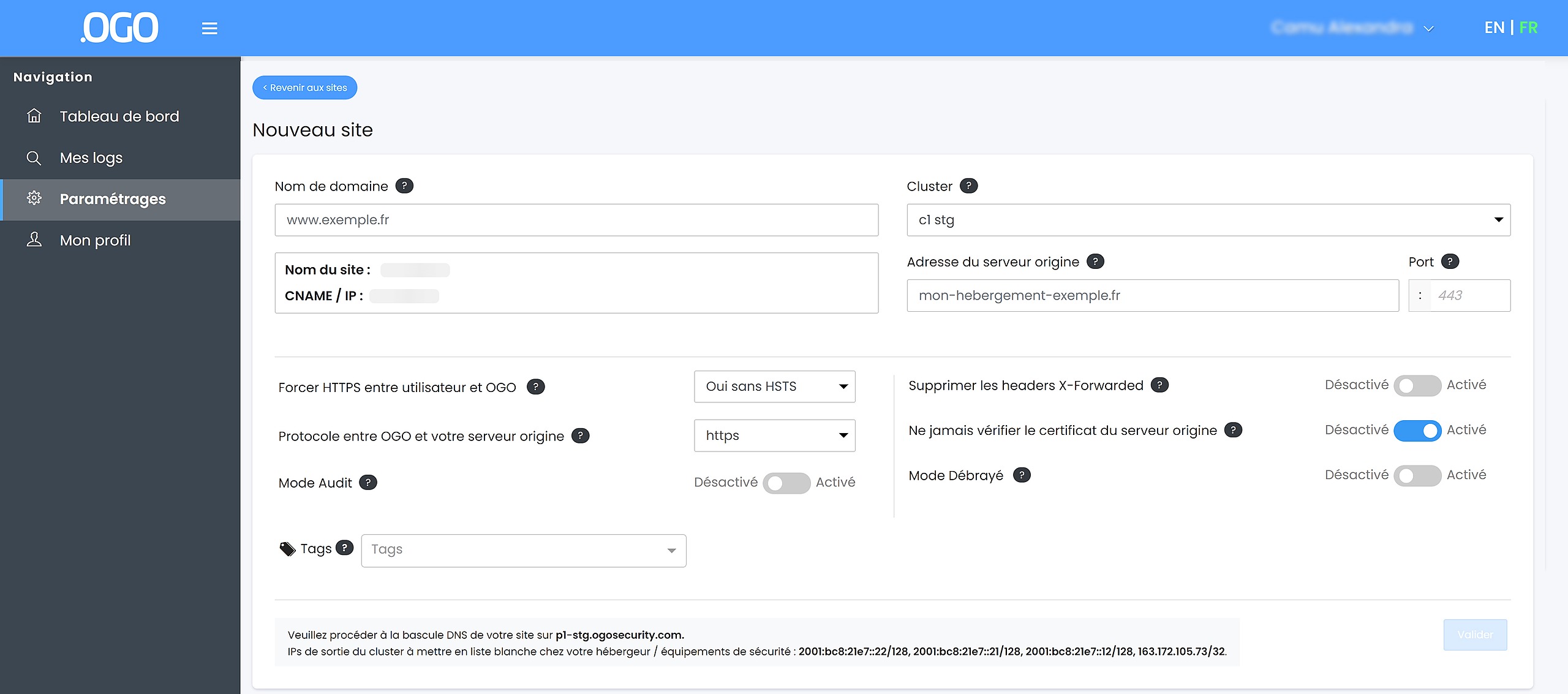

Dans le champ Site, renseigner l’URL du site à protéger. Les informations de votre site sont alors remplies automatiquement avec notamment l’adresse IP et le CNAME. Si rien n’apparaît, c’est que votre site n’existe pas ou que la résolution DNS n’a pas pu être réalisée.

Plusieurs options vous sont alors présentées avec des valeurs par défaut :

1. Forcer la redirection HTTPS :

Si vous souhaitez que toutes les demandes entrantes de vos visiteurs soient en HTTPS, choisissez « Activé ».

Dans le but de prévenir des attaques Man-In-The-Middle, vous pouvez choisir "Oui avec HSTS", cela forcera les navigateurs à se connecter en HTTPS au site.

L'attribut includeSubdomains attribute applique ce comportement à tous les sous-domaines du site.

L'attribut preload enregistre votre domaine dans le service de pré-chargement HSTS de Google, assurant que tous les navigateurs se connectent en HTTPS à votre site.

2. Protocole entre OGO et votre serveur d'origine :

Il s’agit ici du protocole de communication à utiliser entre les serveurs OGO et votre backend. Si vous disposez d’un certificat SSL sur votre backend, choisissez « HTTPS ».

3. Mode "Audit" :

Le mode Audit permet de simuler le fonctionnement de la solution OGO sans activer le blocage des requêtes malveillantes. Le tableau de bord vous renvoie toutes les informations comme si la protection était activée : les attaques sont indiquées comme bloquées mais ce n’est pas le cas.

4. Supprimer les Headers X-Forwarded :

Les entêtes HTTP X-Forwarded permettent de fournir des informations sur l’origine des requêtes (comme l’adresse IP d’origine du client, le port et le protocole utilisé, etc.) et de les transmettre à vos serveurs.Par défaut, ces entêtes sont automatiquement ajoutées, mais dans certains cas assez rares, vous pouvez demander à ce qu’il ne soit pas transmis en activant cette option.

5. Ne jamais vérifier le certificat du serveur d’origine :

Si le protocole HTTPS est activé entre OGO et votre backend, OGO vérifie la validité de votre certificat. Si votre certificat est expiré ou qu’il s’agit d’un certificat auto-signé ou généré par une autorité de certification inconnue, la communication sera interrompue et votre site sera donc inaccessible. En activant l’option, cela vous laisse le temps de renouveler votre certificat sans interrompre la communication.

Attention : cela ouvre la possibilité d’une attaque Man-in-The-Middle. Il est donc conseillé d’utiliser cette option avec précaution.

6. Mode "Débrayé" :

En activant le Mode "Débrayé", la protection OGO est complètement désactivée. Les requêtes sont directement transmises à vos serveurs, plus aucune analyse n’est réalisée et aucune information n’apparaîtra sur votre tableau de bord. Seule la gestion du certificat Let’s Encrypt reste active.

6. Tags :

Vous pouvez ajouter des tags sur les sites pour les retrouver par tags.

Une fois que vous avez cliqué sur le bouton « Valider », votre site passe automatiquement en mode "créé et en attente de bascule DNS", vous indiquant ainsi qu’il est prêt à être protégé et qu’il ne vous reste plus qu’à modifier vos enregistrement DNS pour faire passer le trafic par Ogo. Un email vous est alors envoyé avec toutes les informations nécessaires à la bascule.

Note : la bascule peut prendre jusqu’à 15 minutes avant d’être visible sur votre Dashboard.

Bascule DNS

Continuez votre lecture avec l'article Bascule DNS en-dessous.